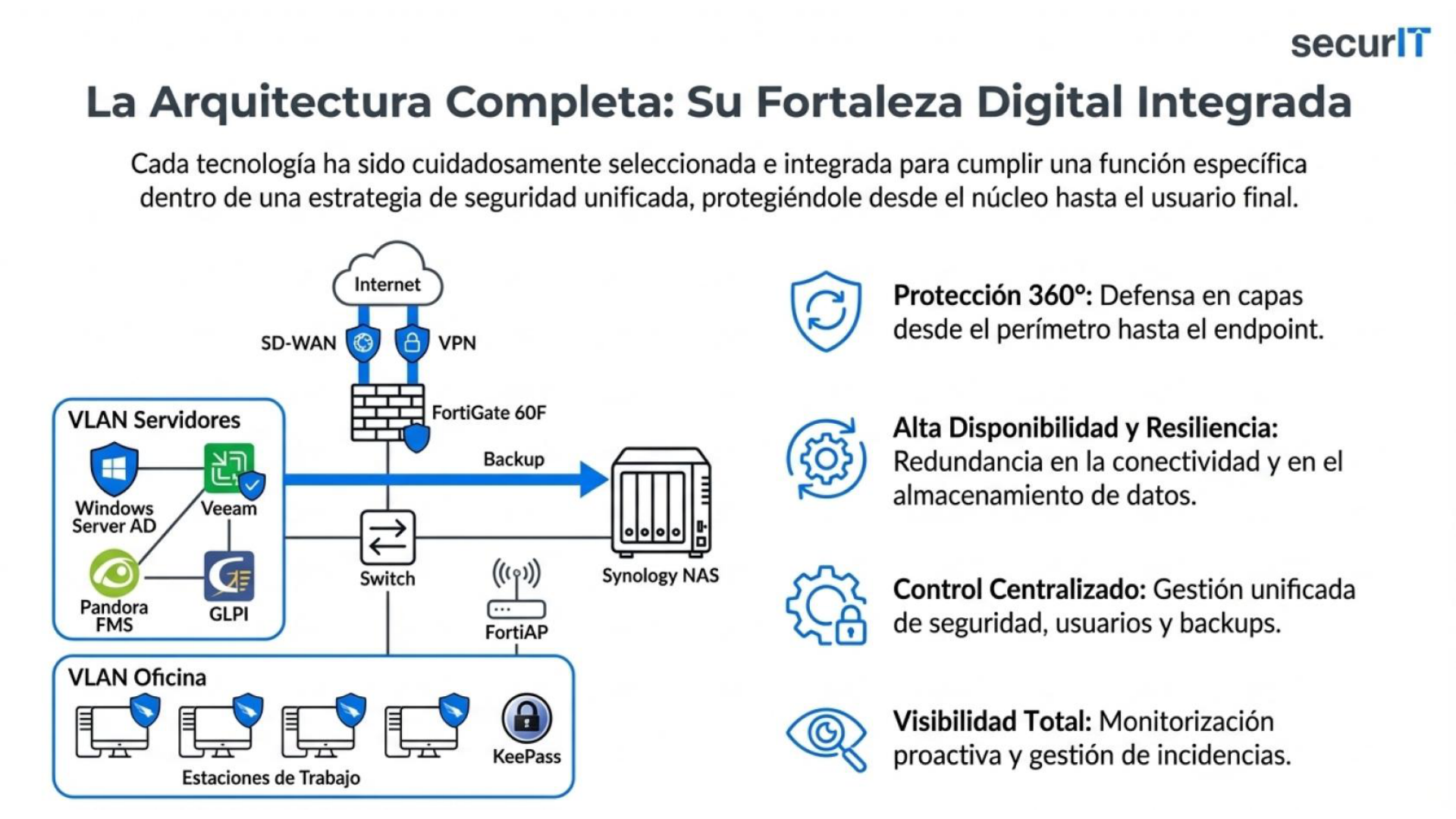

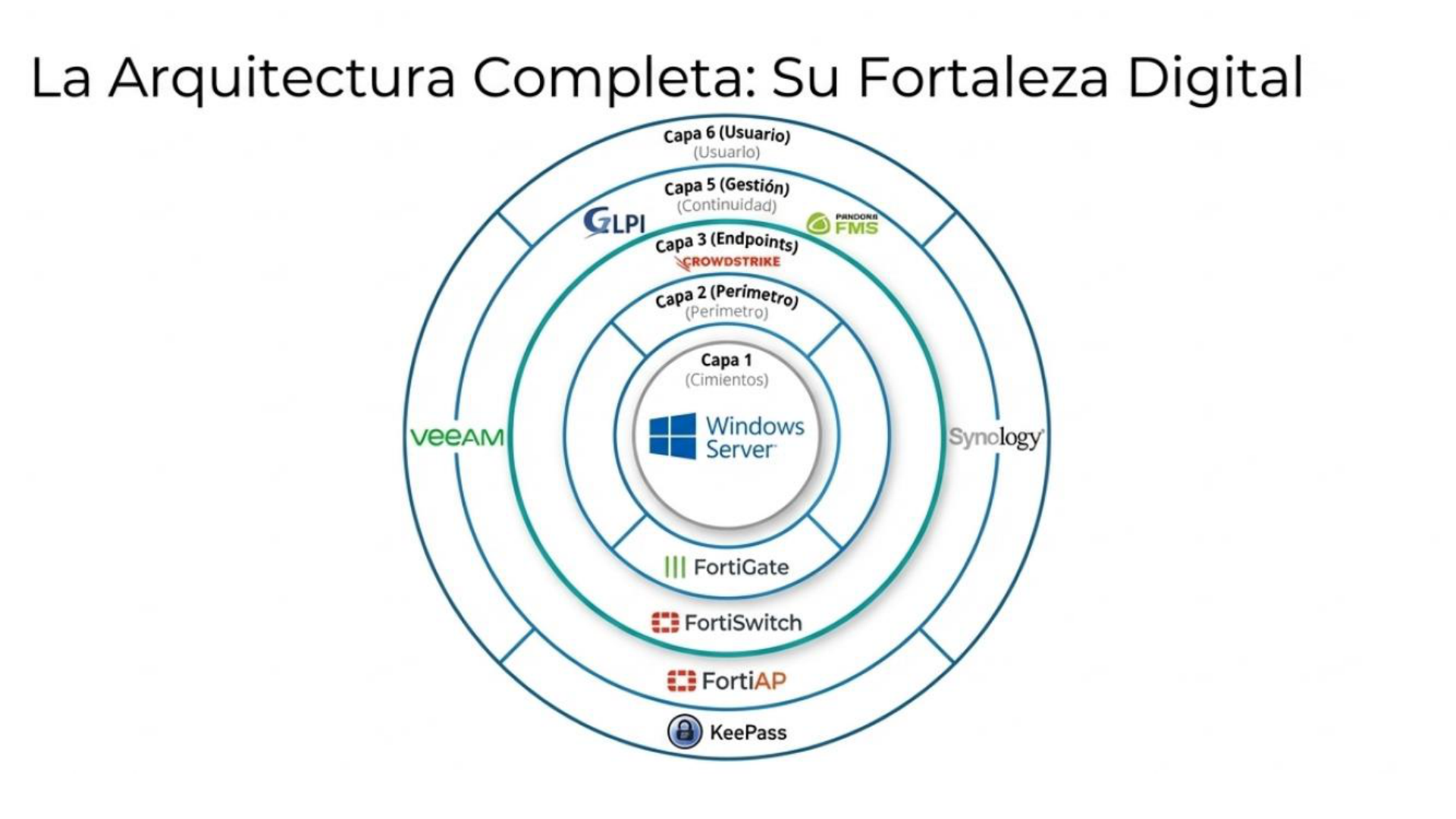

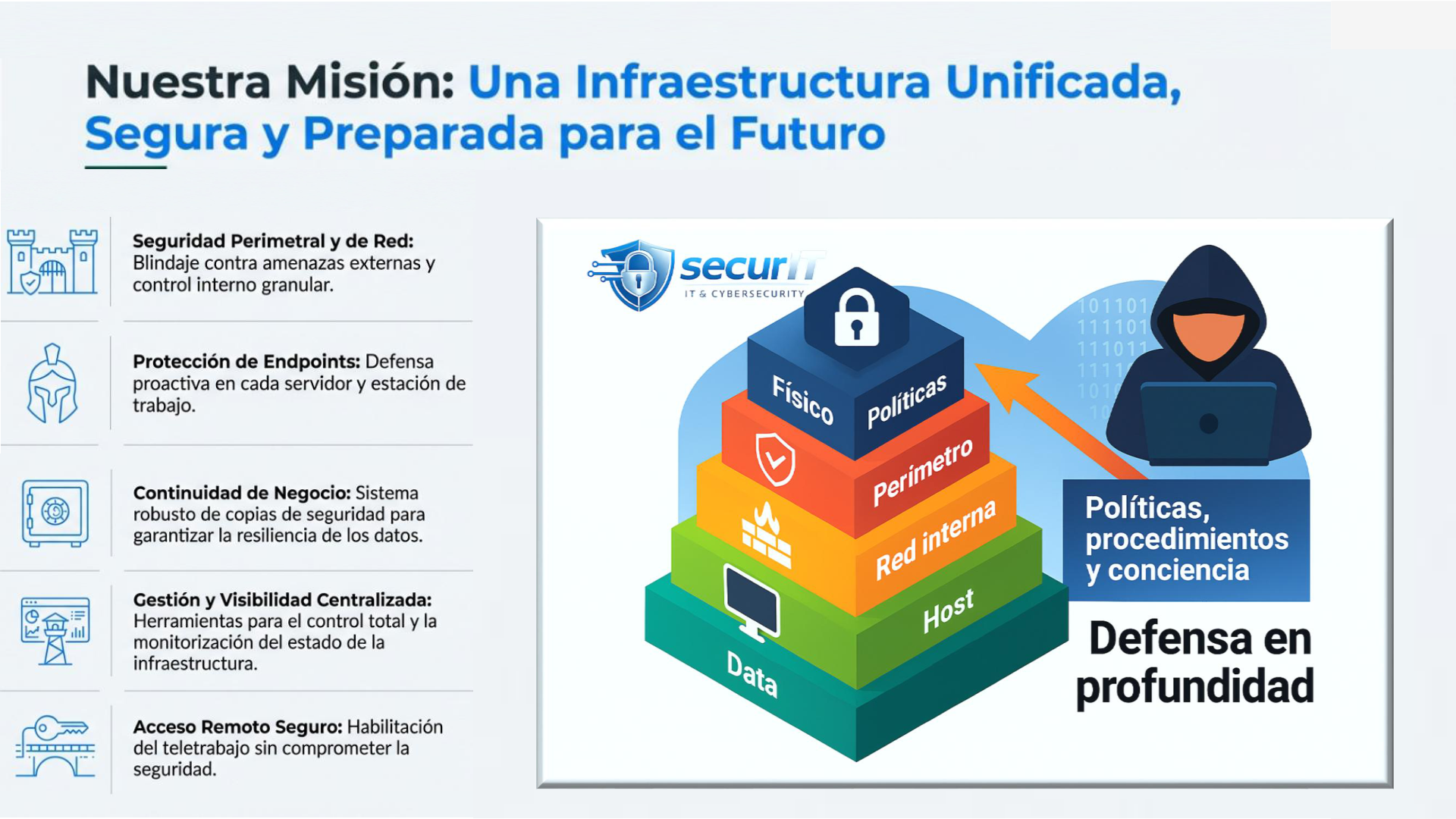

Infraestructura unificada, segura y preparada para el futuro

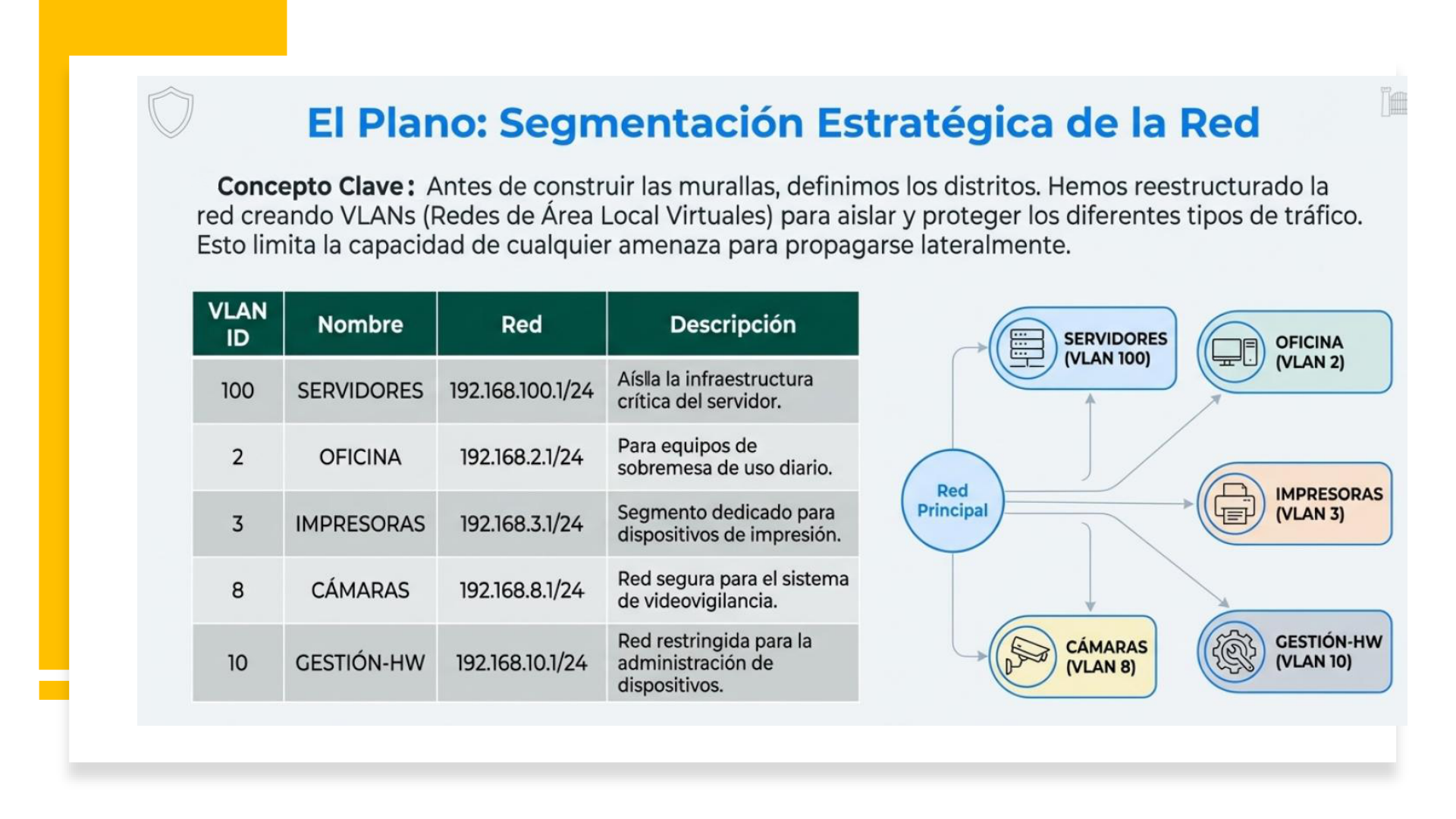

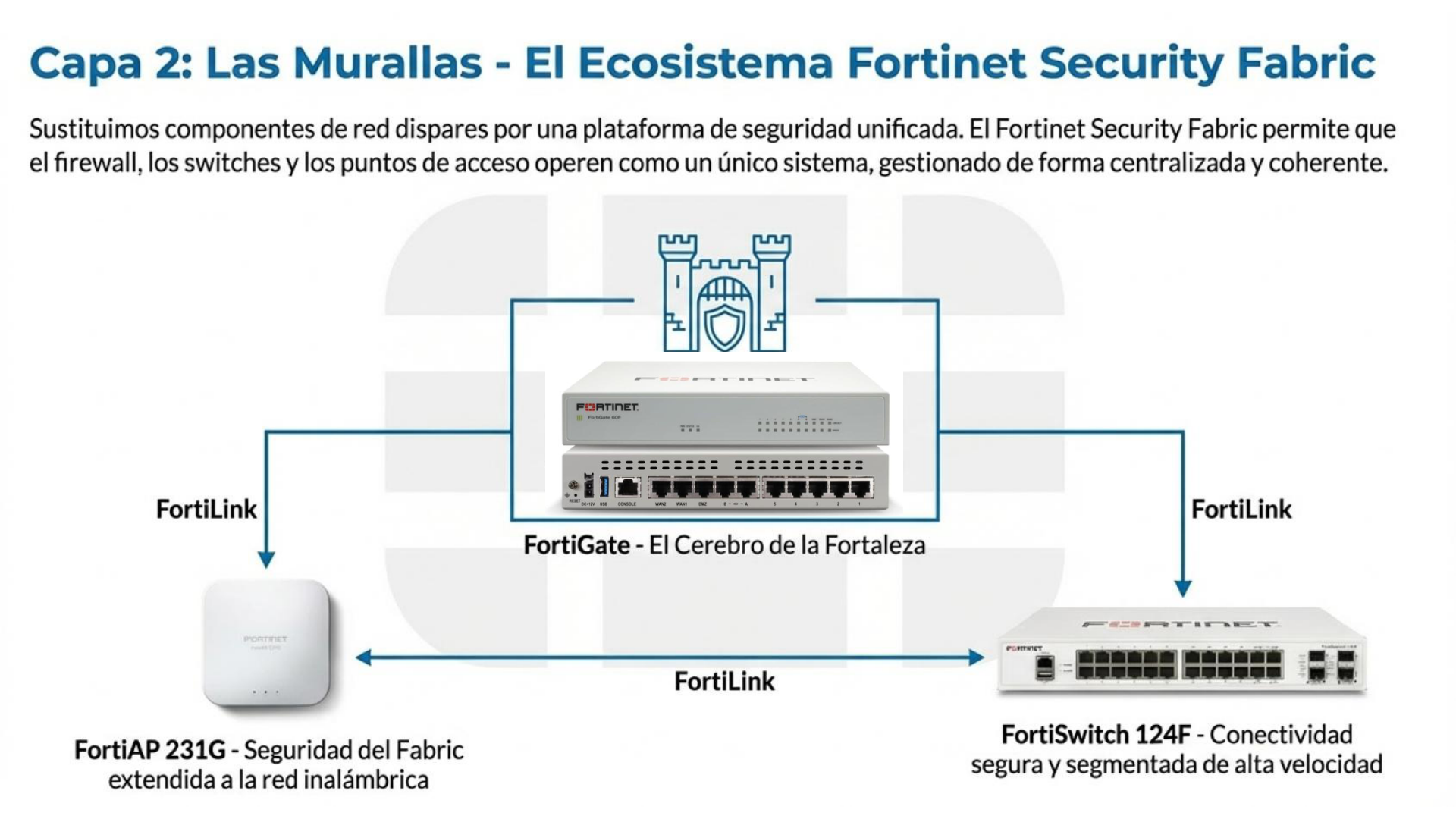

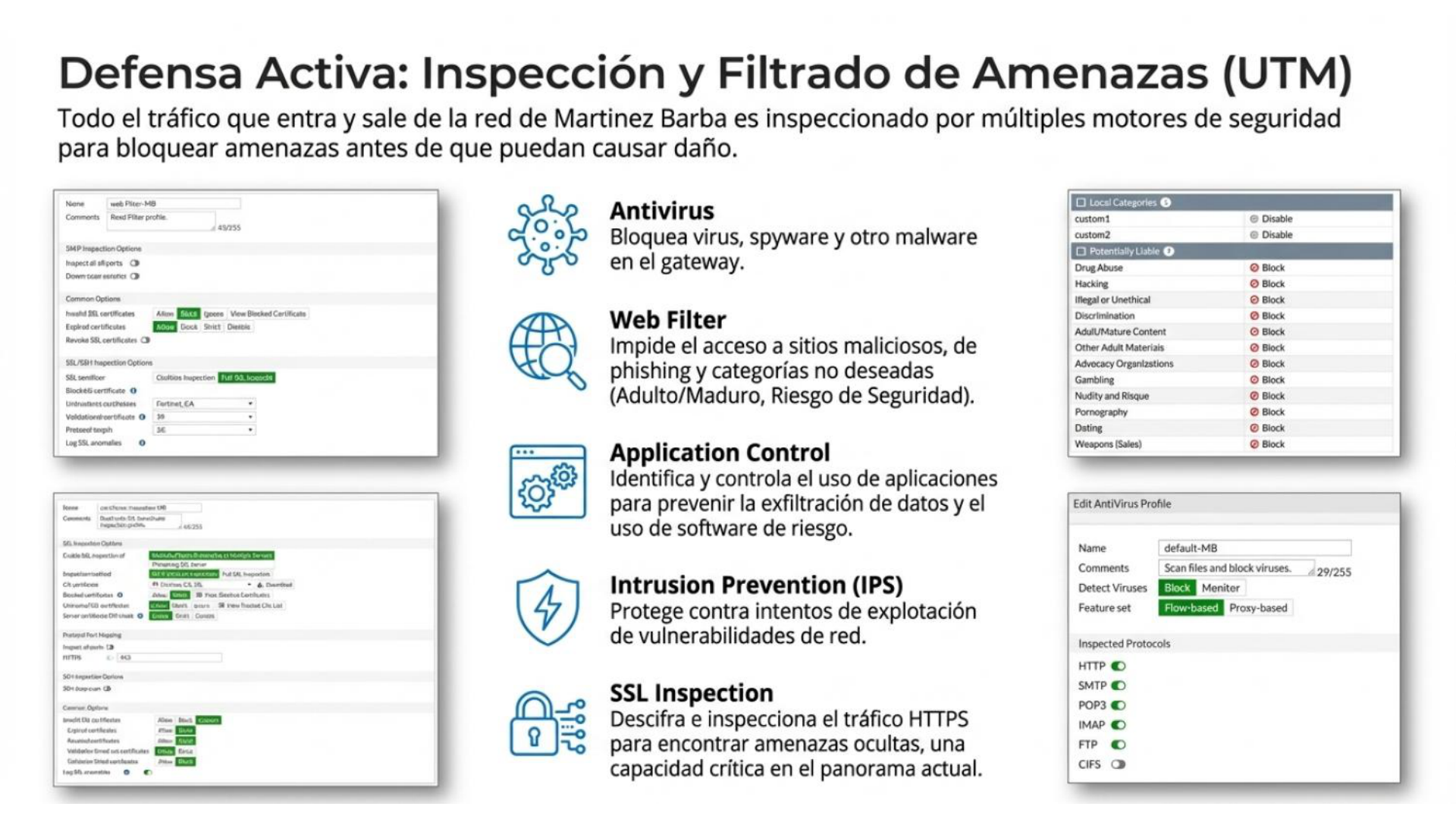

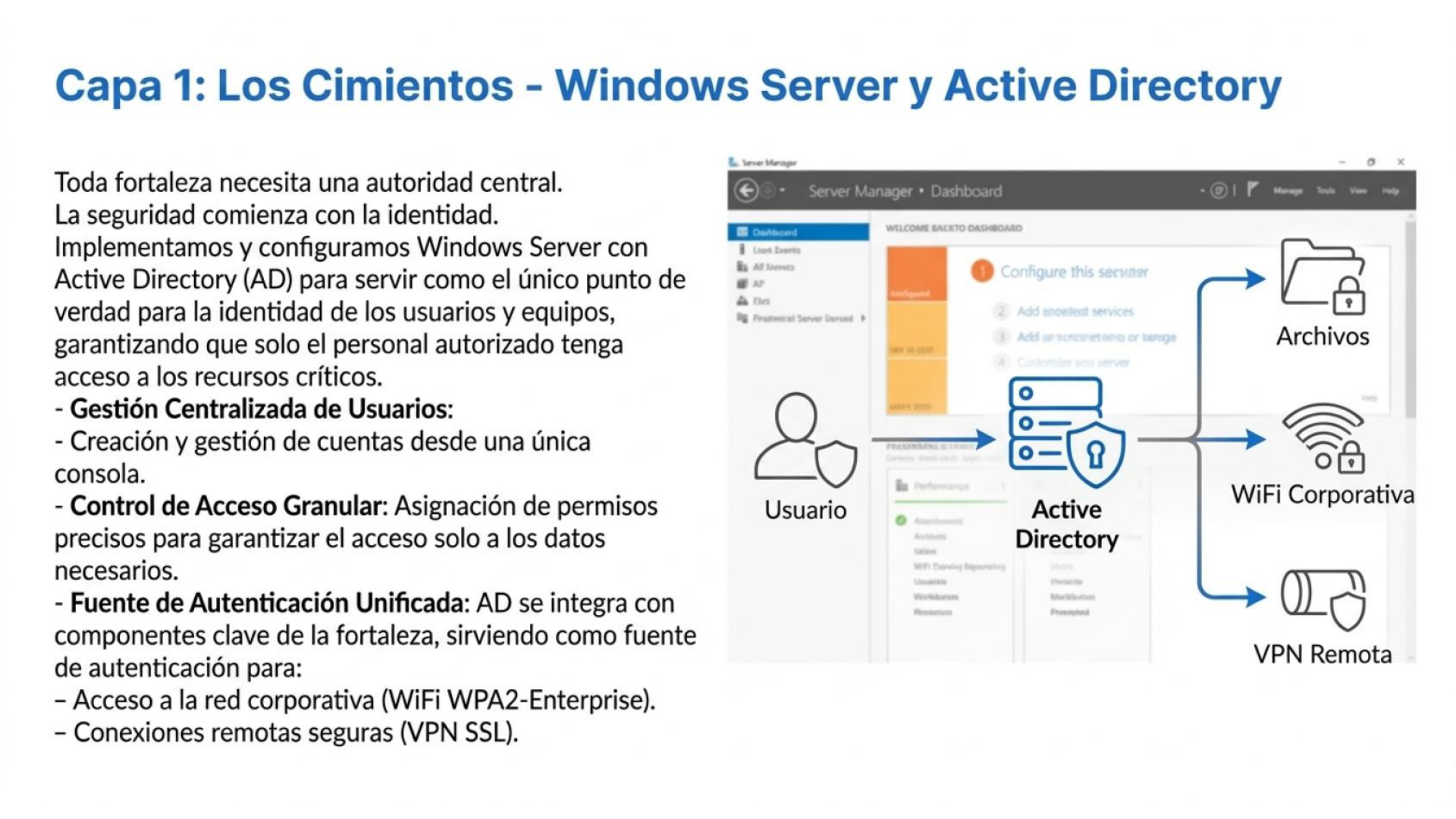

Diseñamos defensas por capas, reduciendo superficie de ataque y mejorando la resiliencia ante incidentes.

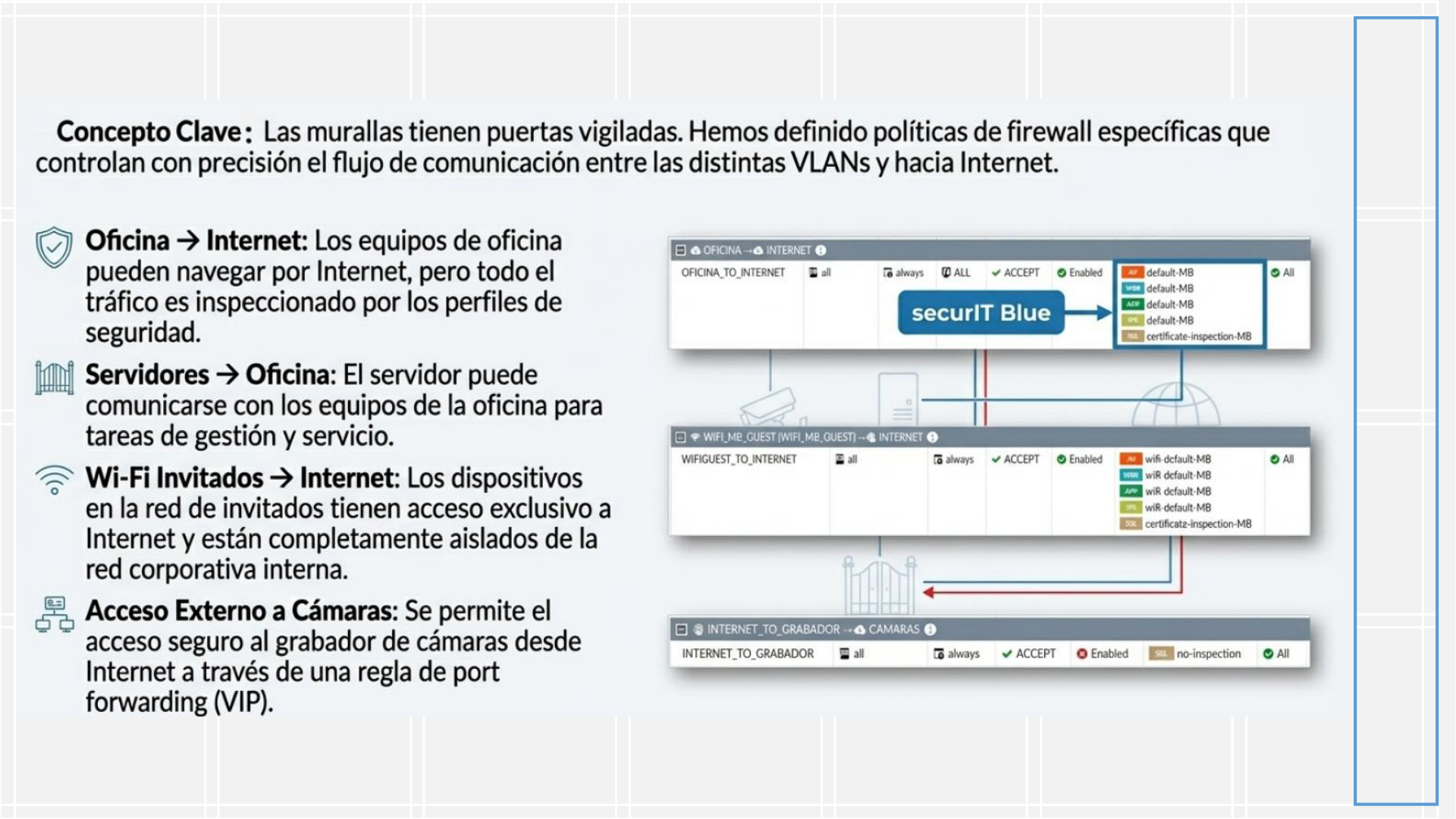

Seguridad perimetral de red

Blindaje frente a amenazas externas y control interno granular.

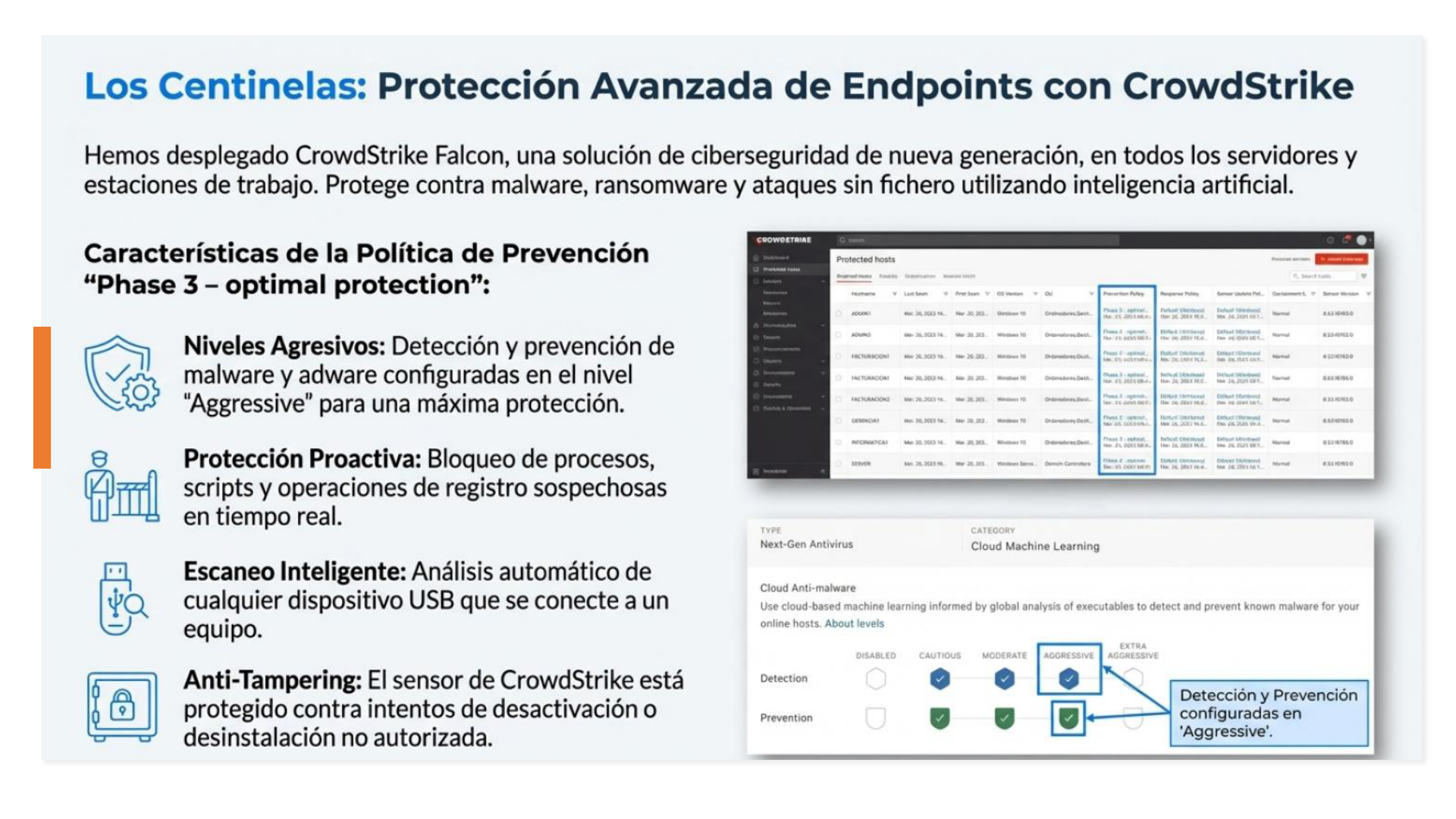

Protección de endpoints

Defensa proactiva en cada servidor y estación de trabajo.

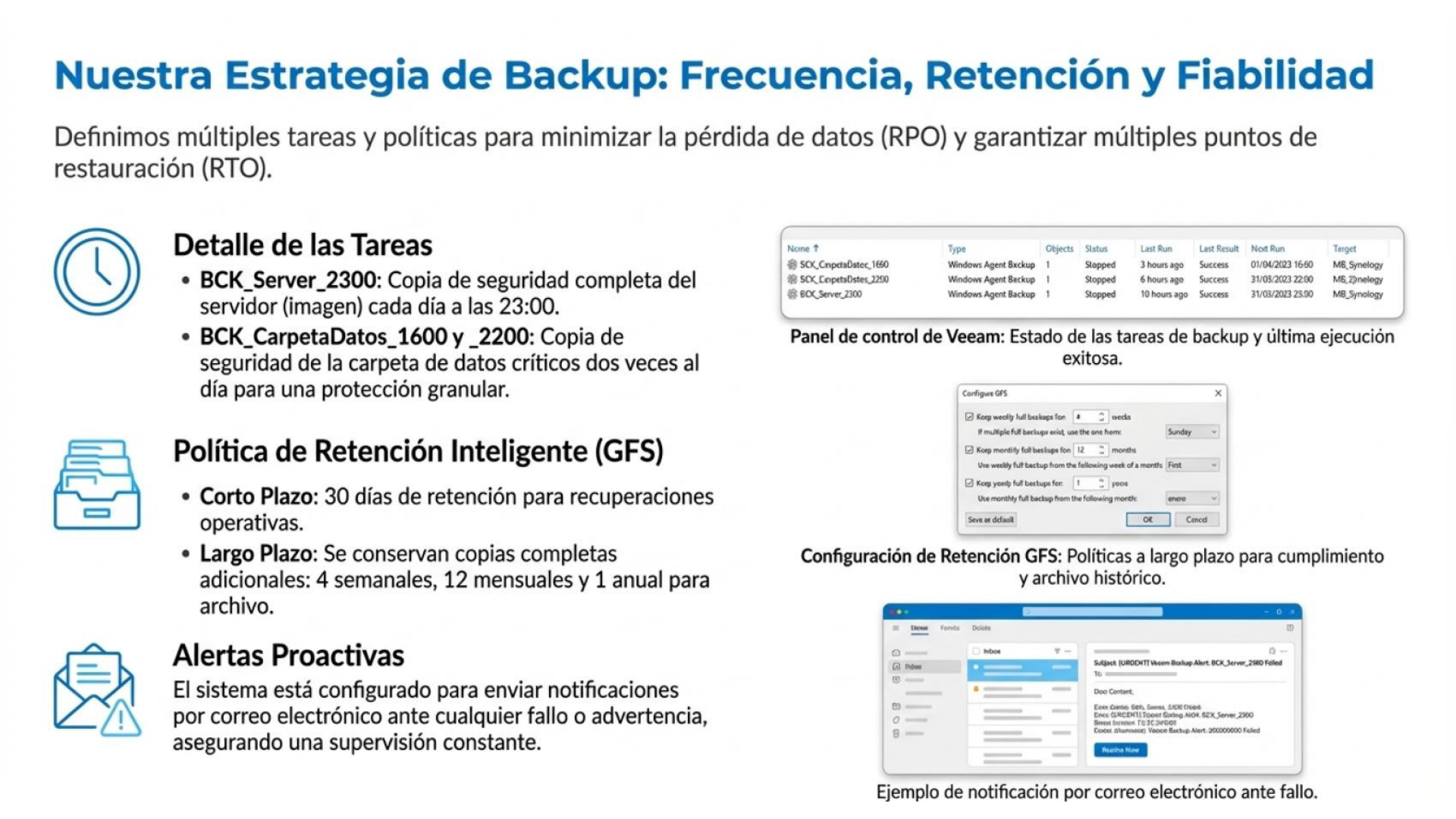

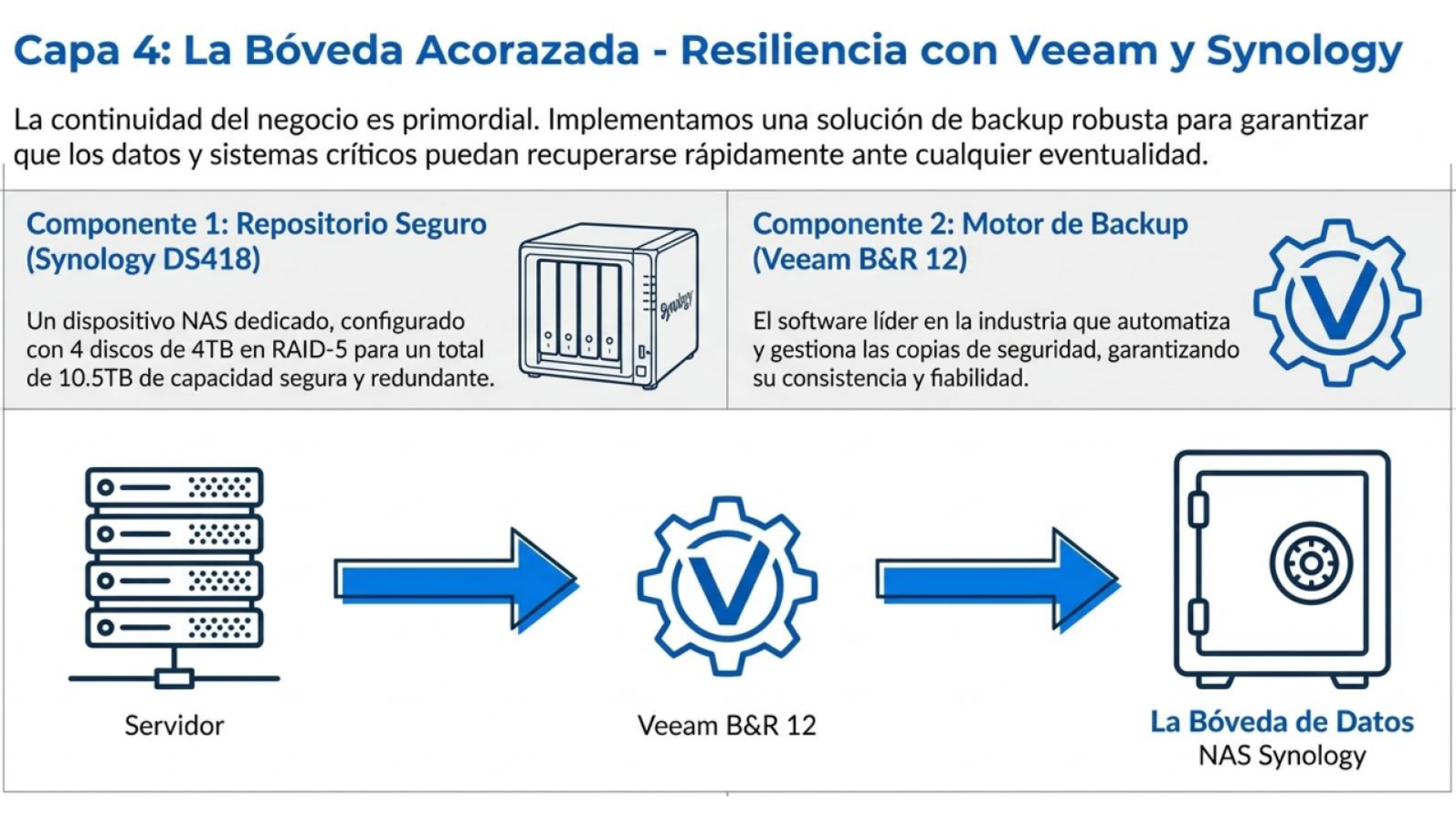

Continuidad de negocio

Copias de seguridad fiables para garantizar resiliencia de datos.

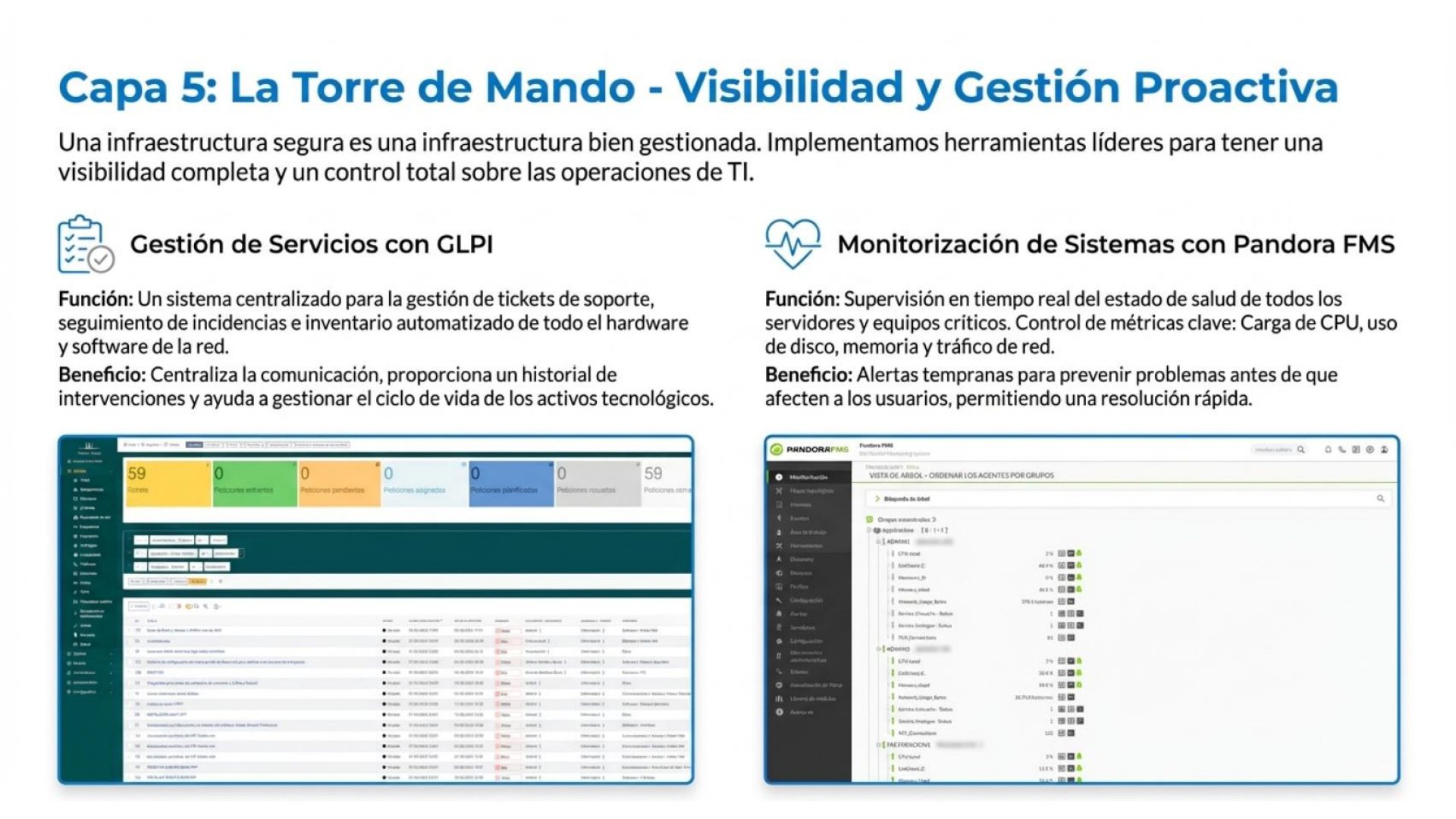

Gestión y visibilidad centralizada

Herramientas para control total y monitorización del estado de TI.

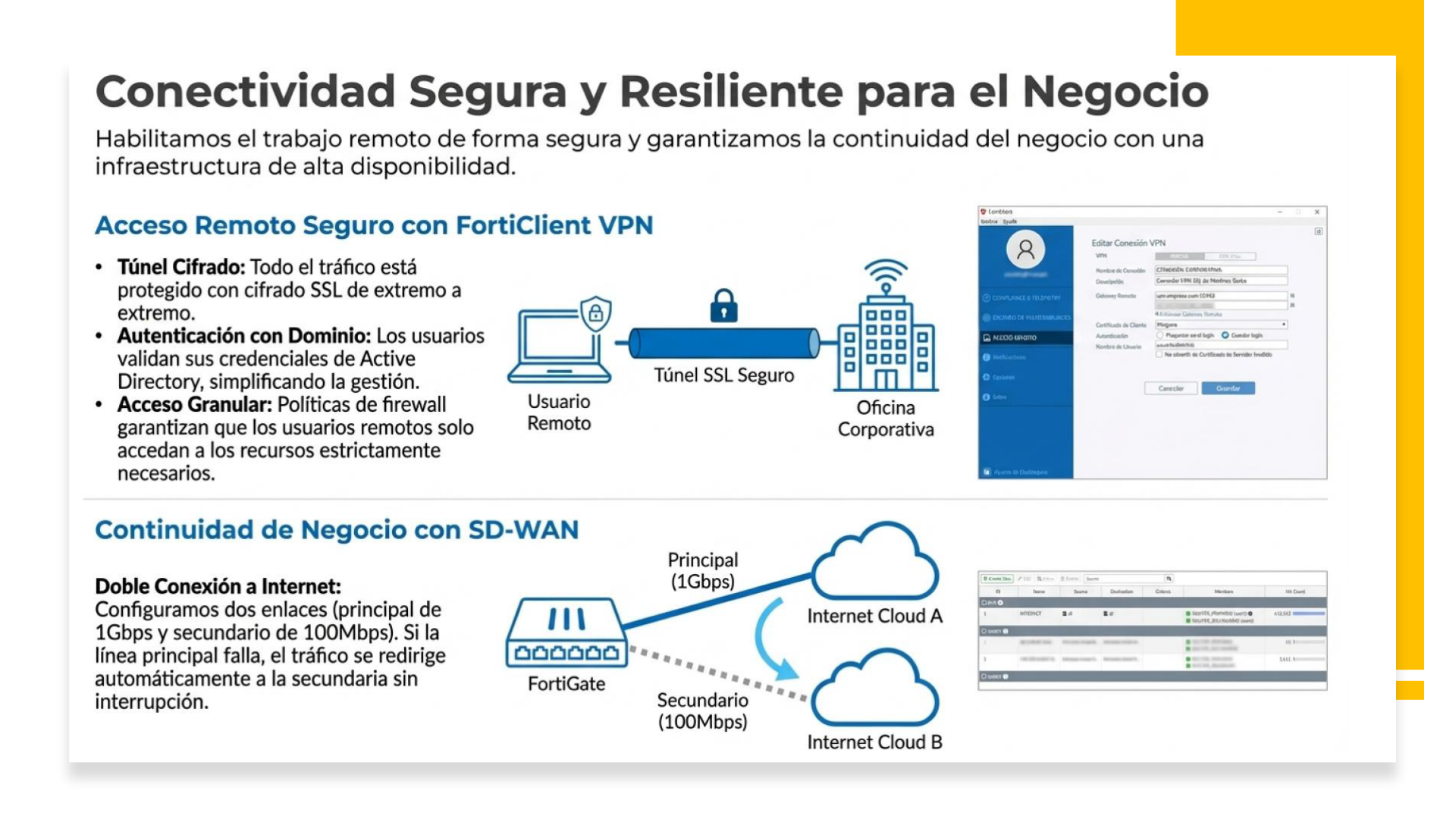

Acceso remoto seguro

Teletrabajo habilitado sin comprometer la seguridad.

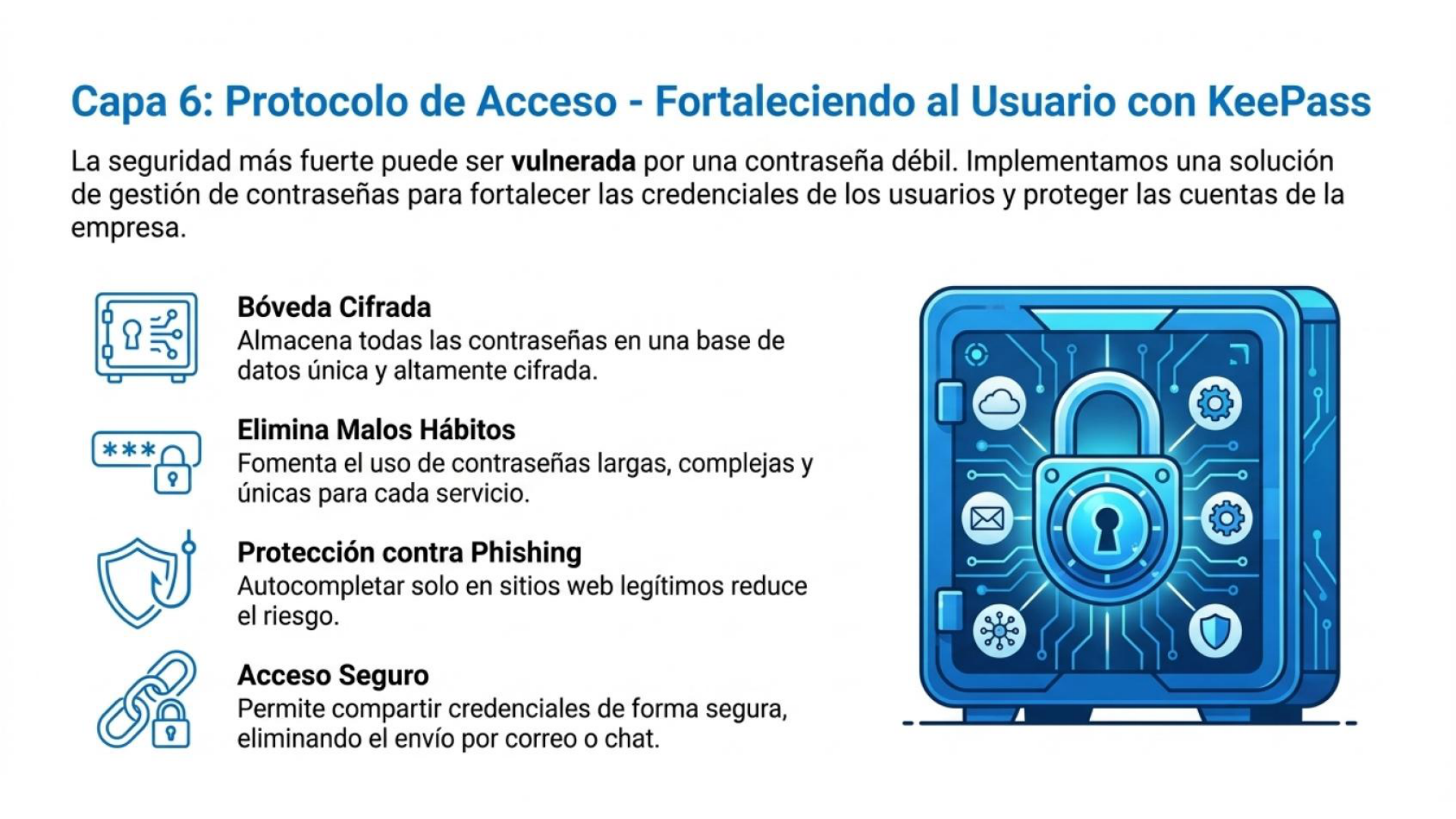

Credenciales y hábitos seguros

Gestión de contraseñas y reducción de riesgo de phishing.

Defensa en profundidad

Seguridad eficaz significa combinar controles: tecnología, políticas, procedimientos y concienciación.